TJ реши да си спомни какво е Tor и защо устройството не позволява тя да бъде блокирана, въпреки усилията на властите.

Какво е Tor

Tor - проекти екосистема построен на мрежа от компютри, чрез които се предава информация, подобна на пиъринг мрежи начин, но в шифрован вид. Tor име идва от намаляване на Onion Router - «лук система рутер", наречен така, защото от многото слоеве на криптиране, подобни на везните на крушката.

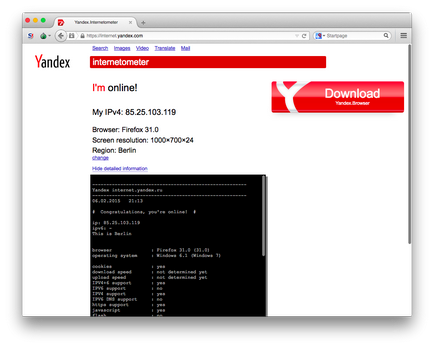

Въпреки това, в допълнение към дешифриране на криптиран пакета от данни, има и други начини, за да разберете, които са направили искане: например, с помощта на популярния SSL и криптиране протоколи TLS, да намират информация за услугата остава - като операционната система или приложение, което изпраща данни или чакат за тяхното приготвяне. Въпреки това, Tor, тази информация се "изрежат" на пакета данни, anonimiziruya на подателя.

В допълнение, всеки път за доставка на данни, избрана произволна поредица от хост компютъра, кой номер в Tor мрежата за хиляди - не е възможно да се определи, че няколко различни искания са изпратени от един и същи човек.

Как да използвате Tor

За да използвате мрежата Tor, трябва да инсталирате едно от приложенията, списъкът на които на Tor е в списъка от сайта на проекта.

Tor Browser работи на Firefox. Безопасността му се тества от доброволци и разработчици ентусиасти голям брой пъти - повече от всеки друг продукт Tor екосистема.

Критика и недостатъци Tor

Tor Проблемът е, че правилното ниво на сигурност е гарантирана само ако приложението използва правилно конфигуриран да работи с него. Например, Skype няма да работят правилно по подразбиране чрез Tor и Tor браузър, светкавицата е изключена по подразбиране, тъй като може да се свърже с отдалечен сървър сами по себе си, а не чрез Tor, като по този начин самоличността на потребителя.

Създателите Tor предупреждават, че когато е свързан чрез тяхната мрежа е опасно да се отвори дори популярни формати .doc документи и .pdf, тъй като те може да изтеглите съдържание (например изображения) от външен източник, когато ги отворите в програми на трети страни, които не са конфигурирани за Tor. В допълнение, Tor не може да използва потока: първо, те са силно претоварване на мрежата, и второ, поради особеностите на протокола BitTorrent да се свърже чрез нея се извършват директно, а не чрез доброволческа мрежа от компютри или анонимни трафик.

Благодарение на мрежовото устройство, когато информацията се прехвърля между множество компютри с различни скорости на връзката и различна широчина на честотната лента на комуникационни канали, като цяло скоростта на мрежата Tor отдавна е на нивото на комутируема. Поради това, голяма част от обектите в darknet все още имат примитивен дизайн, а не се опитва отново да използва снимките, за да се избегне претоварване на мрежата.

Разследването, което е проведено от Европол в сътрудничество с ФБР и други разузнавателни агенции, не бяха оповестени. по какъв начин са били открити на арестуваните лица и компютри. Мрежата на Tor започна да бъде критикуван за наличие на уязвимости и възможните връзки с правителството, които почти предизвикаха разцепление в своята общност. Въпреки това, има и такива, които обърна внимание на математически подход към алгоритми за криптиране: дори и ако комуникацията с правителството съществуват, мамят наука няма да работи.

Кой прави Tor

В различни периоди, подкрепата и развитието на Tor даде пари на различни държавни и почти държавни организации, в това число SRI International и DARPA, поради което много от противниците на проекта са имали впечатлението, субординация си към правителството на САЩ.

Анонимни дарения идват от повече от 4600 души, така че теоретично Tor работи спонсор може да бъде лице в някоя от световните правителства.

Това, което те искат да постигнат в Държавната Дума Roskomnadzor

По негово мнение, такъв закон няма да попречи на разпространението на забранена информация, както и ще се противопоставим на търговското разпространение на вируси и незаконен достъп до информация. С други думи, Левин смята, че Tor се използва за организация сянка на пазара за продажба на експлойти и други хакерски услуги.

На следващия ден Ampelonsky каза "Lente.ru", че в разбирането си за Tor екосистема е разсадник на престъпността. Представителен офис в сравнение анонимната мрежа с московския регион Khitrovka която е съществувала в предварително революционни времена и остъргват от пещерите на крадци в Съветския съюз.

Тук Tor - глобален kiberHitrovka. Създава и управлява банер никого. Как да се справим с Khitrovka съветската власт? Прочетете най-Gilyarovskogo.

Вадим Ampelonsky, говорител Roskomnadzor

Тогава ФСБ каза, че мрежовите нападателите Tor търгуват оръжия, наркотици, фалшиви кредитни карти. Директор на "Безопасен Интернет Лига" Денис Давидов също подкрепи идеята за блокиране на Tor, като се има предвид мястото на мрежата ", за да общуват педофили, перверзници, наркодилъри и други изроди".

Защо TOR безсмислено да се опитат да блокират

От друга страна, държавата задължително да се осигури пълно филтриране или дешифриране на движението за откриване на нарушители, ако тя е в състояние да отдели прецизно вида на трафика (VPN / I2P / Tor) и ще постигне забрана Tor използвате на законодателно равнище, престъпниците ще бъдат самият факт до анонимната мрежа а не прехвърляне на забранена информация или други незаконни действия.