Тор, със сигурност е един от най-полезните продукти за защита на личните данни. Но за да се предпазят от всички страни и да работят, без да остави следа на всички, ще ви трябва много повече. Опашки - Debian Linux операционна система семейството въз основа на сериозни принципи за защита на данните. С помощта на USB флаш устройство с опашки, не можете да се страхуват от не само шпионаж в интернет, но също така да търсите на апартамента.

влизане

Опашки - не е единствената Linux дистрибуция, която поставя сигурността на данните в челните редици. Но, по мое мнение, е най-добрият избор за човек, който иска да запази тайната на кореспонденцията, сигурността на личните данни и сигурността на поверителна информация от любопитни очи. И тъй като аз започнах да говоря за защита на личните данни принципи опашки, е полезно да ги изброява.

Всички тези принципи се допълват. Ако наистина сте загрижени за защитата на своите данни и неприкосновеността на личния живот, не се пренебрегва нито един от тях.

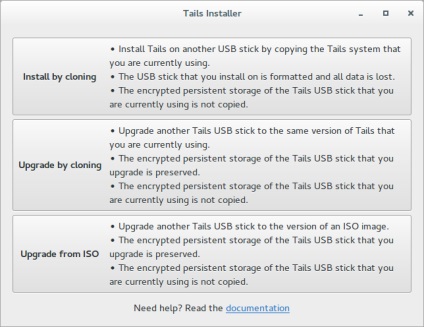

За да инсталирате Опашки имаме нужда от две флаш памети. Защо две? За да разберете какво рекурсия, човек трябва първо да разберем какво рекурсия. И опашки може да се настрои само с помощта на опашки. Изтеглете ISO от официалния сайт tails.boum.org. Препоръчително е веднага се провери с помощта на OpenPGP, подробни инструкции за това как да направите това е на сайта. Изтегленият Изображението се записва на първия, междинен флаш устройството с помощта на Universal-USB Installer. След това можете да изключите компютъра и багажника от USB устройството. Когато операционната система се зарежда, ще трябва да се вмъкне втори (основна) флаш устройство и изберете Приложения → → Опашки Опашки Installer Инсталирайте чрез клониране.

Ако всичко разработен, системата е готова за работа.

Първи стъпки

След зареждане от работата на USB устройство, което трябва да се създаде постоянна (упорита) сигурна преграда, един вид "твърд диск в флаш памет." Това се постига чрез кандидатстване → → Опашки Configure Постоянството на.

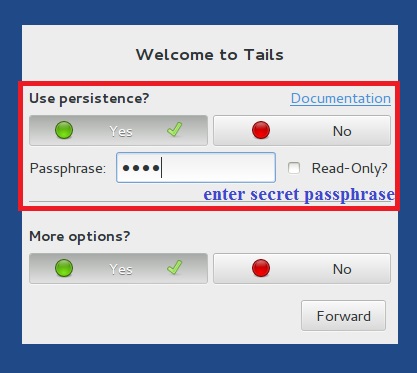

Рестартирайте компютъра си и за зареждане, изберете Използване Устойчивост и Повече опции, след което въведете паролата за нашия магазин.

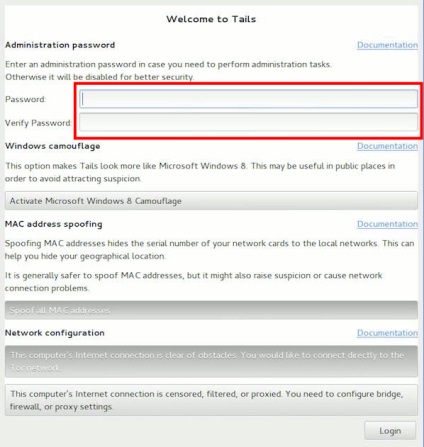

долната част на екрана, изберете регион от менюто. Това е важно, защото Tor входни възли в зависимост от региона. Тя трябва да се експериментира. В моя случай, най-добрият избор е Дания.

В менюто Разширени настройки зададете парола за програмите, които се нуждаят от администраторски права. Можете да поставите такава, той работи в рамките на сесията и на това, което вече не е засегната.

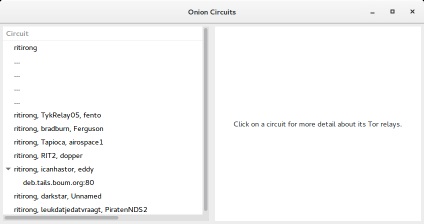

Имайте предвид, че зареждането отнема известно време, а след това на няколко минути Опашки ще се свърже с Tor. Наблюдаване на процеса, като кликнете върху иконата на вериги лук - крушки в горния десен ъгъл на екрана.

След известно време Опашки ще информира успешна връзката с Tor. По подразбиране на мрежата е конфигурирана така, че целият трафик се пренасочва през него. Сега можете да изтеглите всички, че ние трябва да работим.

Допълнителен софтуер, спестяване на файлове и настройки

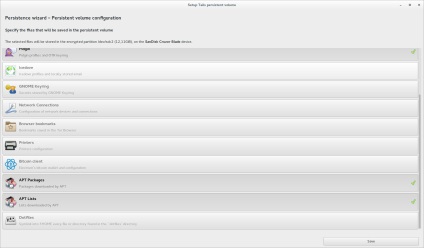

По подразбиране опашки не е предназначена за опазване на софтуер, настройки и файлове, инсталирани след изключване на компютъра. Въпреки това, създателите са предоставили възможност за съхраняване на данни в някои постоянно сечение. Персонализирайте какво точно ще се съхраняват в настройките на раздел → Persistent.

Повечето настройки са очевидни, така че аз ще се фокусира върху последните три. Втората и третата от края са отговорни за съхранението на ап-пакети. Опашки се базира на Debian, така че повечето от нас в дясно може да се инсталира с помощта на ап-да. И въпреки, че програмата няма да бъде спасен, когато компютърът е изключен, APT пакети в подходящи настройки ще останат в раздела за постоянство. Това ви позволява да разгърне целият необходим софтуер в процеса на зареждане на системата.

Последно Dotfiles елемент от менюто ви позволява да създадете постоянна тема в папка с файлове, линкове, към които ще бъдат създадени в дома си директория при зареждане опашки. Тя изглежда по следния начин.

Ето един пример на структурата на файловете в постоянна секция.

Папката дома си в този сценарий ще бъде следващата структура на връзката:

Защитете данните, изхвърлете опашката

Сама по себе си, нашият постоянен дял вече кодирано. Въпреки това, той има голям недостатък: той не даде правдоподобно отричане на шифрованите данни. За да се осигури правдоподобно опровержение, ще предложи решение, което се различава от създателите на препоръки опашки. Как да - да вземе решение за себе си.

Опашки създатели препоръчваме да използвате cryptsetup, въз основа на LUKS. Тази програма ви позволява да създадете скрити дялове, но тази част е скрита не е до края. Доколкото ми е известно, че е възможно да се открие скрит заглавната обем, който ви позволява да настроите своята достъпност.

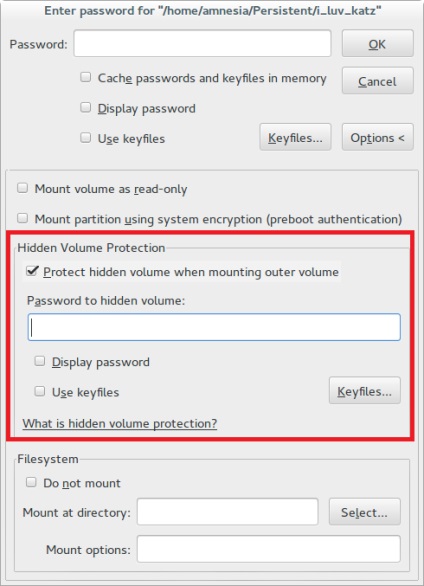

Този скрит дял не ми допадна лично. Затова реших да използвам версия добрата стара от TrueCrypt 7.1a. TrueCrypt заглавна скрит обем е неразличима от произволни данни, както и, доколкото ми е известно, не е възможно да го открие. TrueCrypt двоичен файл на програмата са най-добре пазената тук в раздела за постоянство.

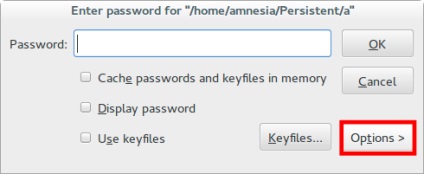

Опишете подробно процеса на създаване, аз няма да се удвои kriptokonteynera ще отбележа само важно нещо. Тъй като скрит обем TrueCrypt наистина скрита, неговото съществуване не знае дори на самата програма, докато не ще въведеш желаната парола. Поради тази скрит дял може да е повреден, когато пишете на файлове в грешен раздел. За да избегнете това, когато монтирате фалшива раздела за писане във фото уплътнения трябва да изберете Mount Опции → Защитете скрит обем, когато монтаж външен обем.

Подобно на гущер, който е в опасност падне опашката си, сега сме в състояние, ако е необходимо, въведете парола за фалшив дял и да се покаже на всички уплътнения снимки вместо поверителна информация.

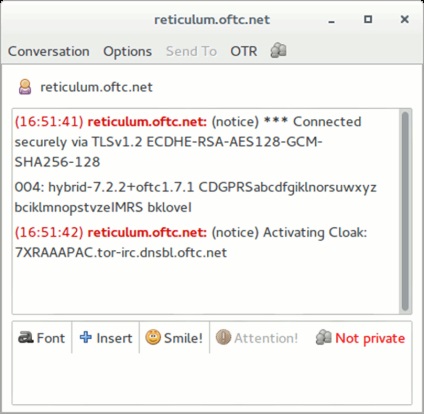

Сега, когато са си осигурили нашата информация, че е възможно да се започне нейното предаване, това е, за да общуват. Нека започнем с Pidgin. Тя е много подходяща като клиент IRC, и опашки също така е малко усилия. Структурата на операционната система е включена в Pidgin плъгин инсталиран за OTR протокол. Това е интересно за нас най-много. Избягването на комплекс математика, можем да кажем, че този протокол предвижда защитен пренос на данни с възможност за отказ, което е, да докаже, че определено послание е конкретен човек, не е възможно.

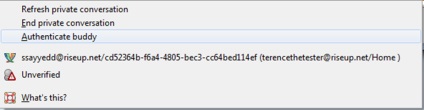

След установяване на връзка със сървъра, изберете приятели → Нов незабавно съобщение.

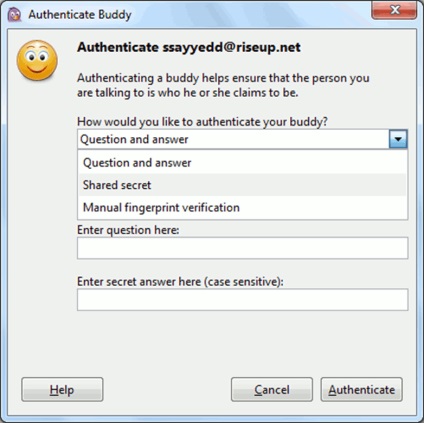

В отворилия се диалогов прозорец, изберете Не Private → Стартиране на частен разговор.

Въведете отговора на тайния въпрос, който сте го обсъдили с лицето предварително (в този случай един и същ отговор, пропуските и регистър се считат за необходими, за да влезете): ще се предлагат три варианта за удостоверяване да въведе обща "тайна" фраза; провери пръстови отпечатъци - това sorokasimvolnaya последователност идентифициране на потребителя OTR.

Сега е възможно да отговаря ОТР. Но какво да кажем за гласова комуникация? Тук, за съжаление, не всичко мина гладко. Както Опашки изпраща целия трафик през Tor, редица проблеми за гласова комуникация. На първо място, по-голямата част на VoIP-програми използва UDP, а през Tor е възможно да се предават само пакети TCP. На второ място, Tor не е проектиран за скорост и пакети понякога идват със силно забавяне. Така че може да има закъснения и изключва.

Въпреки това, има OnionPhone, специална приставка за TorChat. Справя и Мънкане, въпреки че този вариант е по-малко сигурен. За да Мънкане работил през Tor, трябва да се изпълнява неговият екип Torify мърморене. и изберете Force TCP в мрежовите настройки на програмата.

Mail до опашки може да се използва по същия начин, както и в други операционни системи. Монтажът включва стандартен Icedove клиент за електронна поща, настройки и ключовете могат да се съхраняват в постоянна секция. Важен аспект, който трябва да се има предвид при изпращане на поща, е, че заглавията (предмет) не е шифрована. Това не е грешка, но характеристиките на прилагането на протокола, който просто трябва да се знае. В допълнение, файлове, прехвърлени чрез електронна поща, се препоръчва да се криптира.

Описах само няколко възможности за опашки, но основната събрание включва впечатляващ набор от допълнителни програми, които трябва да проучат сами. Аз препоръчвам, например, виж на софтуера, за да изтриете файл с метаданни - това ще ви помогне да се предпазите още по-добре.

Покажете тази статия на приятел: