IdM системи като инструменти, които да ви помогнат обслужването на МЗ.

IdM на българския пазар, която наскоро бе преживява бурен ръст, все още няма ясно становище дали някой възнамерява да IdM системи: IT или информационна сигурност. Практиката показва, че клиентската система може да действа като услуга за информационната сигурност и ИТ услуги. И очевидно превъзходство и в двете посоки не се наблюдава. В тази статия ще разгледаме едната страна на въпроса: какви са проблемите на правата за достъп на служителите на МЗ услуга е изправен в ежедневната си работа и как IdM инструменти й помогнат да ги решим.

Първият проблем, пред който са изправени услуга информационна сигурност, липсата на достъп до регламентите за контрол. Пример за такива нарушения е да осигури на служителите на длъжност без съгласието или не се съгласи по съответния начин. Например, достъп до работника или служителя може да се споразумеят за лице, което не е официално глава: тя не винаги е лесно в големите компании, за да инсталирате. И това може да се намери само в хода на разследването остава активен intsidenta.Neredko достъп на съкратените работници и служители. И така се случи, че този достъп е задържан за прехвърляне на дела и службите за сигурност не знае това. В някои компании, проблемът не е отменено във времето за достъп до външни сътрудници. Например, Изпълнителят трябва да осигури достъп за продължителността на проекта, който е все още активен и след приключването му. Често прилагането на необходимите процедури се превръща в ежедневие за услугата по сигурността на информацията, свързана с обработката на множество Excel-файл с данни за служителите и сметки.

IdMkak система за автоматизация позволява на ИТ сигурността за прилагане на всички необходими разпоредби. Независимият автоматизира управлението на достъпа на служителите: Наемането, превод служебно, да поиска допълнителни права, отидете на почивка, уволнение и така нататък. Процесите могат да бъдат или напълно автоматични, например, блокиране на достъпа, ако използват и при условие за съвпадение стъпки включват, например, когато искане на допълнителни правомощия. В това съвпадение система изчислява на базата на системата с данни или специализирани директории за персонал, осигуряване на процес, предоставена от нормативните изисквания.

По този начин, са необходими приложения процес на помирение, издаден по време на правата за достъп е да бъдат отзивчиви, достъпът е блокиран автоматично освободените и т.н. Контрол на достъпа се извършва в пълно съответствие с нормативната уредба.

Вторият проблем е продължение на първата - това е висока сложност на подходящи процедури за контрол. По този начин, за да се идентифицират "забравени" сметки и некоординирани правомощия, необходими за извършване на пълен одит. Разберете, който притежава всяка сметка, която тя определен орган и за каква молба да са назначени. Но в големите компании това отнема толкова много време, че към момента на одита е моментът да я стартирате отново, тъй като данните губят значение. Много често тя се извършва рядко и избирателно, например, само на определени системи. И се натрупват "мъртви души" и некоординирани правомощия в информационните системи. Отделен въпрос - е натрупването на излишък от персонала на офис Трансфери между единиците (а понякога и противоречиви!). Някъде в този процес е в регулация, някъде там. Но често трансфери остават извън обсега на ИТ сигурността, и това е определен проблем. За да се намалят прекомерните права за достъп, много стандарти за информационна сигурност предвиждат, че редовно преразглеждане на правомощията на ръководителя на работниците и служителите. Всеки, който някога се е опитвал да се извърши тази процедура без специални инструменти, знам колко е нужно време и усилия, и то не се опитва да извърши. Ето защо, служители често имат повече енергия, отколкото в действителност имат нужда.

IdMpozvolyaet IT опрости прилагането сигурност на процедури за контрол. Например, IdM може автоматично да открие несъответстващи идентификационни данни. При констатиране на нарушения на системата автоматично може да го оправи, и да уведоми за това (или да създадете заявка) Service IB (разбира се, тя може да го не отговори). Независимият автоматизира процеса на периодичен преглед на лидерите на правата за достъп на служителите. Тъй като обикновено има информация за подчиняването на работниците и служителите и техните права за достъп, както и прилагането създава система и определя автоматично, този процес е сравнително бърза и безболезнена. При прехвърляне между отделите IdM дава възможност да преглеждате правомощията на персонала. Това се прави автоматично или да промените правата за достъп в съответствие с ролеви модел, или като преразглеждане на мениджърите за достъп. Разбира се, има и междинни решения, където, например, един служител в превода говорят всички правомощия над минималния набор от права. Разбира се, в IDM могат да бъдат автоматизирани и други процедури за мониторинг, установени норми на компанията.

На практика прилагането на така наречения процес на помирение, когато разкриването на IdM некоординирани правомощия автоматично известява информационната сигурност обслужване и създава подходящото приложение за решение. Служители на IS услуга за получаване на информация за нарушения и имат възможност да предприемат действия: да се коригира или съгласува всички неупълномощени промени. Това се допълва от годишния доклад за помирение, където можете да видите списък на открити несравнимо власт над този период. Фирмите, които попадат в изискванията на PCI DSS и имат подходящи вътрешни стандарти, мениджърите автоматизират преразглеждане на правата за достъп. Тази процедура се извършва веднъж или два пъти в годината, в която всеки лидер трябва да провери значението на правата на достъп на служителите си. Независимият на лидери създаден прилагането на специален формуляр, където те могат да се провери кои права са от значение, и които могат да бъдат изтеглени. В допълнение към изпълнението на изискванията на стандарти, тази процедура помага за значително намаляване на размера на излишъка на властите, назначаването на персонал. Превод на мнение автоматизират често, но има изобилие от възможности. Най-често срещаният подход е, че при прехвърляне между отделите права за достъп на служителите се преглеждат предишни и нови лидери. Това позволява на предишната глава се освобождава от отговорност чрез оттегляне на служителя критични сили, както и нова глава - правилните да поеме отговорност за достъпа на новия роба. В допълнение, тази процедура намалява количеството на нежеланите кръстовища правомощия, възложени на служители.

По този начин, всички основни процедури за контрол са автоматизирани, като по този начин се намалява за сметка на броя на нарушенията.

Третият проблем - липса на информация. На първо място е липсата на пълна картина на правата на достъп до информационни системи. Често е трудно да се бързо да се получи информация за това къде конкретен служител има достъп, или който има достъп до определена система. Трудно е да се получи историята на промените в правата за достъп на служителите да разберат как и на какво основание достъп се е променило с течение на времето и защо назначеният правомощията, които има. Когато става въпрос за разследването на инциденти, случили се преди доста време, че е почти невъзможно да се разбере кой /, който има достъп до тази дата. Това се случва доста често. Друг отколкото този, информационно обслужване сигурност не може да бъде удобен информация като списък с изпълнители, които имат достъп до информационни системи, в списъка на техническите сметки с отговорни и така нататък. Това усложнява работата на обслужване на информационната сигурност: трудно да се контролира, увеличава продължителността на разследването на инциденти и закъснения своевременно коригиращи действия, ако е необходимо.

IdMpredostavlyaet услуга IB цялата необходима информация за процеса на управление на правата за достъп на служителите. Независимият може по всяко време да получи информация за това къде конкретен служител има достъп, която той възлага на ролята, която той представлява и идентификационните данни в информационните системи. Можете да разберете кой има достъп до определена информация, система, която е собственик на даден профил. Системата предоставя историческа информация за това какво се е случило с права на достъп на работниците и служителите, които са ги поискали, и съгласуван достъп. Ако искате да разследва инцидента, който е настъпило преди известно време, IDM осигурява картина на правата за достъп на служителя на посочената дата в миналото. В допълнение, IdM е набор от справки за всички поводи.

На практика IdM често се използва като персонал указател на информацията за контакт, или да разберете кой е глава на Sega. Често видите информация за текущото достъпа на работниците и служителите и историята на промените в нея. Доста често се изисква информация за приложения за съвпадение на истории - както собствени, така и на други служители. В някои случаи на достъп до информация на работниците и служителите на определена дата в миналото. Освен това, почти всеки ИТ сигурност изисква специфични доклади за процеса на управление на правата за достъп, които са конфигурирани в IDM в рамките на изпълнението на проекта.

По този начин, услугата предоставя информация на сигурността на IdM изчерпателна информация, необходима за ефективен контрол на правата за достъп на служителите.

Разбира се, това не всички проблеми са решени IdM помага IT Security. Има повече средства за оперативна блокиране на достъпа, намаляване на обема на съвпадение приложения, контрол-СОД конфликти и др.

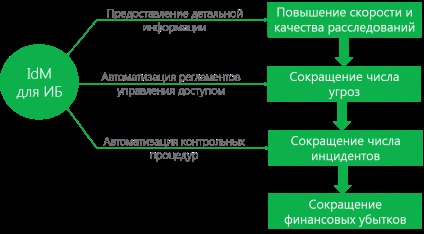

В тази статия разгледахме най-често срещаните проблеми на услуги за информационна сигурност, за права на достъп за контрол на служителите в информационните системи. Този проблем на регулациите, процедурите и контрол, за да се осигури необходимата информация за мониторинг и разследване на инцидентите. системи IdM клас осигуряват изобилие от инструменти за информационно обслужване, сигурност за ефективно решаване на тези проблеми и да се гарантира пълен контрол на правата на работниците и служителите достъп до информационните системи на компанията.

Свързани статии