Има много различни злонамерени програми. Сред тях е изключително неприятни вируси програмисти, които уловени компютърни потребители започват да криптирате файлове. В някои случаи, има добър шанс, за да разшифровате файлове, но това е за какво е и не е възможно. Ще разгледаме всички необходими стъпки, за първия и за втория случай, в случаите, когато вирусът криптира файлове.

Тези вируси могат да бъдат малко по-различни, но като цяло, техните действия са винаги едни и същи:

- инсталиран на вашия компютър;

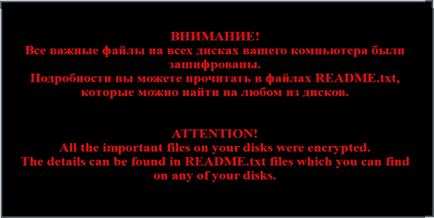

- шифроване на всички файлове, които могат да имат най-малко някаква стойност (документи, снимки);

- когато се опитате да отворите тези файлове е необходимо потребителят да направи определена сума за кесията, или от хакер, или достъп до съдържание никога не ще.

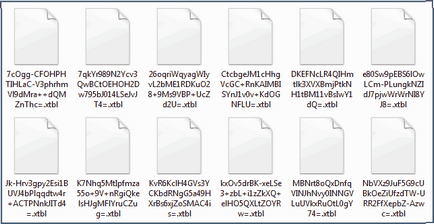

Вирусът криптира файлове в xtbl

В момента имам доста разпространение на вирус, който може да криптира файлове и да променят тяхното разширяване с .xtbl, както и да ги замени с името на напълно произволни символи.

Трагично е, но в момента, официално никой не можеше да разчете .xtbl, ако имаше начин да се работи, ние ще ви уведомим за тази статия. Сред членовете има и такива, които са имали подобен опит с вируса, и те заплати дължимата сума в замяна мошеници препис от документите им. Но това е една изключително рискован ход, тъй като сред нападателите има и такива, които няма да се занимавам с много обещания декодиране, в крайна сметка тя ще се губи пари.

Какво тогава питаш? Ето някои съвети, за да ви помогнат да се възстанови всичките си данни и в същото време, че няма да отиде на около измамата и да им даде парите си. И така, вие трябва да направите:

- Ако сте в състояние да работят в диспечера на задачите, след което незабавно да спре да криптирате файлове, спиране подозрителен процес. В същото време, изключете компютъра от интернет - много криптограф трябва да бъдат свързани към мрежата.

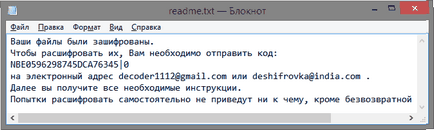

- Вземете лист хартия и напишете върху него кода, предложи да се изпрати на електронната поща на атакуващите (листа, защото файлът към които пишем, както може да стане недостъпен за четене).

- С помощта на антивирусен софтуер Malwarebytes Antimalware, Anti пробен Kaspersky IS или CureIt, премахване на злонамерен софтуер. За по-голяма надеждност, по-добре постоянно да се възползвате от всички предложени съоръжения. Въпреки, че Kaspersky Anti-Virus не може да се инсталира, ако системата вече има основна антивирусна, в противен случай може да се наложи софтуерни конфликти. Всички други инструменти могат да се използват във всяка ситуация.

- Изчакайте, докато един от производителите на антивирусен софтуер не се развиват работна декодер за такива файлове. Оперативна превъзхождат по Kaspersky Lab.

- Освен това, можете да изпратите [email protected] копие на файла, който беше кодиране, с необходимия код и ако е така, един и същи файл в първоначалния си вид. Доста вероятно, тя може да се ускори разработването на метода на дешифриране на файла.

В никакъв случай не се представят:

- Преименуването на тези документи;

- променят разширенията им;

- изтриване на файлове.

Сега, това е основните препоръки, които трябва да се придържат към ако са криптирани файлове и да са неразличими една от друга, с xtbl на разширяване и случайни заглавия.

Malware Trojan-Ransom.Win32.Aura и Trojan.Ransom.Win32.Rakhni

- .заключен

- .крипто

- .Kraken

- .AES256 (не е задължително този троянски, има и други, с което е създаден като продължение).

- .codercsu @ gmail_com

- .ENC

- .oshit

- И др.

За щастие, той е създал специална програма, за да разшифровате - RakhniDecryptor. Можете да го изтеглите от официалния сайт.

На същия сайт, можете да прочетете инструкциите в детайл и показва как да използвате помощната програма за дешифриране на всички файлове, върху които са работили на троянците. По принцип, за по-голяма надеждност, е необходимо да изтриете точка изтриете криптирани файлове. Но най-вероятно, разработчиците са се опитали да създадат една добра програма, и целостта на данните не е в опасност.

Други варианти на програмистите вирусните

Понякога това може да се случи и на други вируси, които криптиране на важни файлове и изнудват плащане за връщането на всички на първоначалния вид. Ние предлагаме един малък списък с инструментите за борба с последиците от работата на най-често срещаните вируси. Там можете да се запознаете с основните характеристики, чрез които могат да се разграничат конкретен троянски.

Освен това, един добър начин ще бъде да сканирате компютъра си Kaspersky Antivirus, която открива натрапника и да го зададете име. Под това име вече можете да търсите и декодер за него.

- Trojan-Ransom.Win32.Rector - типичен енкодер-изнудвач, който искате да изпратите SMS или да извършва други действия от този вид, да вземе декодера в тази връзка.

- Trojan-Ransom.Win32.Xorist - вид на предходната троянеца, декодер с ръководството за неговото прилагане може да бъде намерена тук.

- Trojan-Ransom.Win32.Rannoh, Trojan-Ransom.Win32.Fury - за тези деца също имат специална програма, да потърсите връзката.

- Trojan.Encoder858, Trojan.Encoder.741 - тези злонамерени програми могат да бъдат намерени полезност CureIt. Те имат подобни имена, но може да се различава в брой в края на името. Decoder търсят титлата на вируса, или, ако използвате лиценза на Dr.Web, можете да привлече помощта на специален ресурс.

- CryptoLacker - да възстановите файлове, посетете този сайт и чрез нея се генерира специална програма за възстановяване на вашите документи.

Наскоро, Kaspersky Lab в сътрудничество с колегите си от Холандия, е създал Decryptor позволява да възстановите файлове, след като е работил по CoinVault вирус.

Свързани статии