Добрият стар TCP SYN-наводнение е лесна за изпълнение, но може да доведе до много проблеми. Нека да видим как работи тази атака, и търси начини за генериране на изпита тяхното оборудване.

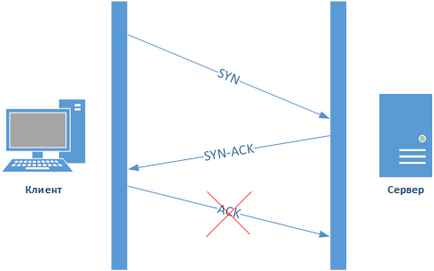

Процедурата за установяване на процес на TCP-връзка се налага "да трикратния ръкостискане":

- Клиентът изпраща заявка пакет, за да се свържете с синоними набор флаг (синхронизирате);

- Сървърът, от своя страна, отговаря на клиента, че е готов да се установи връзка с изпращане на отговор с комбинация от флагове SYN + ACK (потвърждава);

- Клиент потвърждава своята готовност да се установи връзка със сървъра чрез изпращане на пакет с флага ACK.

Само тогава връзката е установена. принцип атака е, че сървърът не получи потвърждение от готовността на клиента да се установи връзка (стъпка 3). В резултат на това, сървърът за известно време поддържа връзка по инициатива на нападателя в полуотворената държавата и очаква одобрение.

Целта на нападателя - в подкрепа на полуотворените връзки, висящи потвърждение, за да се предотврати създаването на легитимните връзки.

С оглед на подобна атака, крайните потребители не могат да се свързват към сървъра, или все още да бъдат инсталирани, но с известно закъснение. Всичко зависи от натоварването на сървъра и атака власт.

За да се провери тяхната продължителност на живот, тази атака е лесно да се генерира от полезност или hping Scapy, например: