Целта на брой време

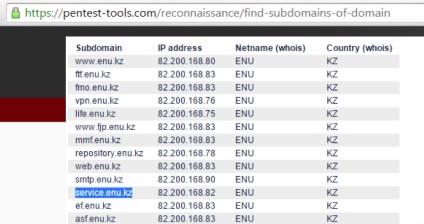

Първи в нашия списък е Националния университет Евразия. LN Gumilyov.

уязвимост сканиране

Как да стигнем до предварителен оглед на обекта (уеб приложения), разположена на тази поддомейн. Първото нещо, като истински skriptkiddisy, работи да се запознаят с входно-формата за наличие на филтриране и възможни уязвимост.

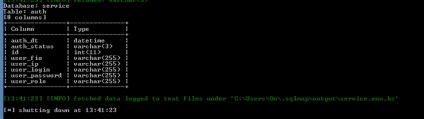

Най-ефективният откриването беше SQLi, намерени в auth.php скрипт за действие.

Завъртане инжекция

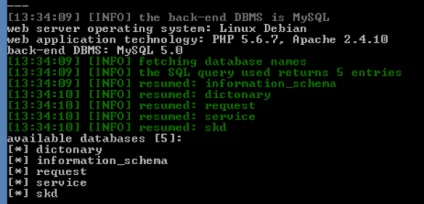

За да направим нещата по-лесно и да не се върти инжектиране на ръка, прибягват до много от любимите си инструмент - sqlmap.py. която ще направи за нас всички мръсната работа.

Следващата команда ще ни даде възможност да се направи списък на наличните бази данни:

И тук е резултат от неговото изпълнение.

Между другото, SKD база - система за база за контрол на достъпа, според нея това е възможно, за да разберете колко е часът човек влезе в университета, и когато той си тръгна, или с помощта на енкодер, направете копие от отигравания му за нормален диск. Супер, но имаме нужда от малко повече ...

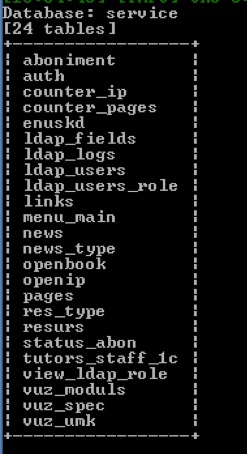

Нека се опитаме да погледнем таблиците в базата данни под услугата име. За да направите това, което наричаме sqlmap със следните параметри:

И ние се върнем списък с таблици.

Да, ако се съди по колоните на имена са всъщност съхранява потребителски имена и пароли.

Продължение статия е достъпен само за абонати

Вариант 2: Купете една статия

Свързани статии