Потребителите на Windows са по-внимателни внимание трябва udelat сертификати инсталирани на компютъра. Последните скандали със сертификати Lenovo Superfish. Dell eDellRoot и Comodo PrivDog отново посочи, че потребителят трябва да бъдете внимателни, не само при инсталиране на нови приложения, но и ясно разбиране за това какъв софтуер и сертификати с предварително инсталирана в производителя на системата оборудване. След инсталирането на фалшив генериран специално или нарушители сертификати могат да извършват атаки MITM (човек-в-средата), за да прихванат трафика (включително HTTPS), да разреши пускането на зловреден софтуер и скриптове и т.н.

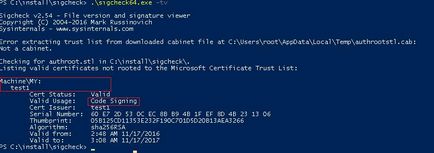

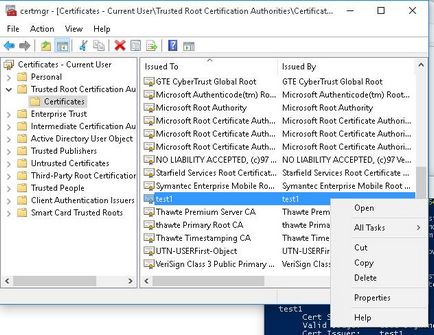

Обикновено такива сертификати са инсталирани в магазина на Windows (Trusted Root Certification Authorities) надеждни основни сертификати. Нека разгледаме как е възможно да се провери сертификат магазина на Windows от наличието на сертификат за трети страни.

На Съвета. В този случай, ако компютърът е в домейн, най-вероятно в "трета страна" списък на удостоверенията корен ще бъде вътрешен CA сертификат за достъп, както и други сертификати, които са интегрирани в системен файл или общ Group Policy. което от гледна точка на MSFT може да бъде ненадежден.

Така проверката за сертификат магазина посредством SigCheck полезност определено трябва да се извърши на всички системи, особено на OEM компютри с предварително инсталирана операционна система и различни възли на Windows, разпространено чрез най-популярните торент тракери.

- Актуализация на основни сертификати Windows

- Високо натоварване на процесора и процес диск Antimalware Service Изпълним

- Инсталиране на приложения, използващи мениджър PowerShell пакет

- Диагностика Windows бавно зареждане с помощта наблюдава процеса

- Мога ли да изтрия Swapfile.sys файл в Windows 10?

Свързани статии