В последната статия в поредица от професионални инструменти за хакване, ние свален и инсталиран на Metasploit. Сега, ние ще започнем да се адаптират към рамката Metasploit, и ще отнеме малки стъпки за започване на първата ни реална пукнатина.

Преди да започнем скъсване, нека да се запознаят с програмата и някои термини, които всички ние трябва да ги знаят. На бърз поглед към рамка Metasploit. тя може да бъде малко объркващо с различни интерфейси, параметри, услуги и модули. Тук ще се опитаме да го направи по-разбираеми, така че ние бяхме в състояние да завърши първата ни рана.

терминология

Следната терминология е популярен не само в рамка Metasploit. но и в целия свят на професионалните хакери и pentesterov, както и от съображения за сигурност. На теория всеки трябва да е запознат с тези условия, за да ги разбере ясно за по-нататъшно проучване в тази област.

подвиг

Подвиг средство, чрез което хакерът използва недостатъци или уязвимост в мрежата, приложение или услуга. Хакерът може да използва този недостатък или уязвимост по такъв начин, че възложителят не мисля, че това може да бъде направено. за да се постигне желания резултат (например, достъпът корен). Някои от най-често срещаните видове влизане с взлом вероятно вече чули за тях са SQL инжекция, дос, и т.н.

полезен товар

Полезният товар е програма или код, който влиза целта на системата. Metasploit е вграден paylodov за тази цел са включени в много полезен Meterpreter. или можете да създадете свой собствен. Той е предназначен за един нападател да му позволи да контролира или да манипулират целевата система за техните специфични нужди.

Shellcode

Това е набор от инструкции, които са необходими, както payloada. когато има въвеждането на системата. Shellcode. обикновено написана на асемблер, но не винаги. Тя се нарича «Shellode«, защото черупката или друга конзола командата е за нападателя, който може да се използва, за да изпълнява команди на компютъра на жертвата.

Това е част от софтуера, които могат да се използват в рамките Metasploit. Тези модули са взаимозаменяеми ниво nanekotorom и дават Metasploit някои уникални власт. Тези модули могат да бъдат използвани като помощни модули.

слушател

Този компонент, който е съединение с хакер слушане система към целевата система. Слушател просто поддържа желаната връзка между двете системи.

шоу

Metasploit Framework има стотици модули и други услуги. В резултат на това, не можете да ги помня. За щастие, отборът може да покаже шоуто За списък на всички модули, параметри, цели и т.н. В нейните рамки.

Сега сте научили основите Metasploit понятия и команди ни позволяват да проникна в някоя система!

Първата стъпка, отворите терминал

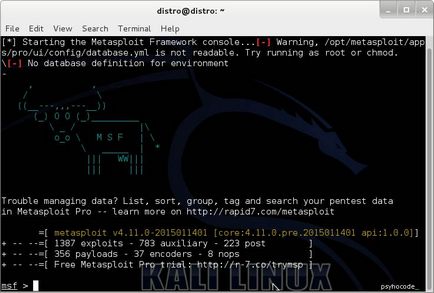

За успешното използване на хакерски Unix система, работеща машина.

Бъдете търпеливи, тъй като Metasploit е много голям и изисква много системни ресурси, и когато тя започва. Той има 1000 модули и 250+ paylodov.

За да научите кой вирус ще трябва да използвате Nmap да сканирате от целта и да се опознаем уязвимостта си. Написах в детайли как да използват Nmap.

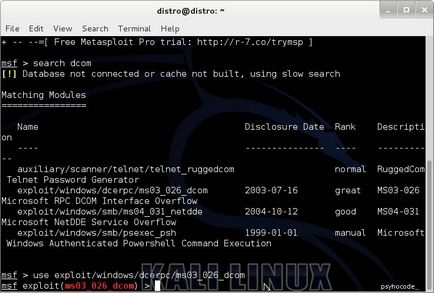

В нашия случай, аз ще избере всякакъв вид eksploytov. За да търсите запис:

Обърнете внимание на това как нещата са се променили и сега той показва сме избрали Подвиг.

Използвайте тази команда, за да видите опциите, които се използват, когато избраният eksploite.

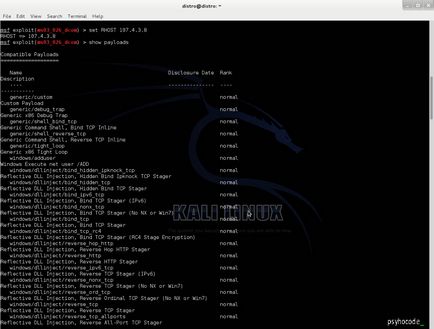

Сега трябва да определите целевата (задава отдалечен хост). Използване на целите IP ви атакува. Обърнете внимание на пристанището, която ще се използва в атака.

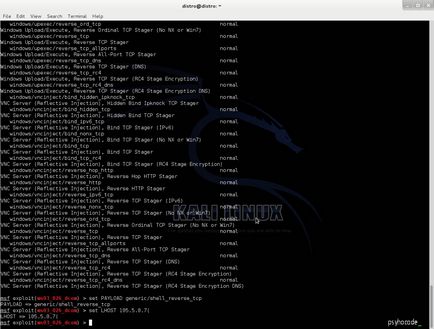

Сега ние трябва да видим какво е на разположение за тази payloady eksploita. За да направите това, пишем:

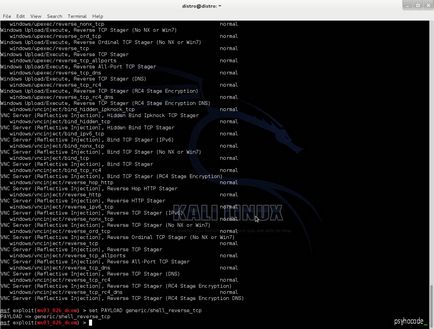

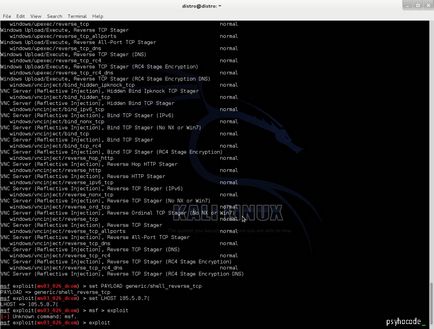

Сега ние виждаме списък и може да бъде избран. За да направите това, пишем:

Това е време, за да го стартирате. напишете:

Надявам се, че всичко върви добре.

Въведете командата, за да отворите CMD в системата XP, който ще се появи на вашия Metasploit конзола.

за да се уверите, че сте наистина в системата на писане:

Честито! Вие току-що успешно хакнал целите на системата. Насладете.

Важна забележка: компютър хакване на някой друг, без разрешение се счита за незаконен акт или престъпление в повечето страни. Написахме това ръководство за целите на безопасността!

Ние се подготвят специалисти в областта на информационната сигурност - да донесе със специалист в областта на информационната сигурност от земята до първоначалното ниво. След обучението ще бъде в състояние да предоставят услуги за провеждане на тестване проникване (юридическо хакерство)

Свързани статии