Резюме: В тази лекция, внимание е отделено на вида мрежови атаки и уязвимости в големи мрежи и устройства. Примерите са дадени за това как могат да бъдат подредени атака, и класификация Атаките

Кратък преглед на различните видове мрежови атаки

По-долу са някои от най-опасните видове мрежови атаки. Този доклад не трябва да се счита за изчерпателен, като пълния списък ще отнеме цял том. Някои класове от атаки, например, с помощта на препълване на буфера са неразделна част от много видове злонамерени атаки. препълване атаки имат на свой ред. много разновидности. Един от най-опасните поема диалоговия експлоатация. в допълнение към текста към него изпълним код. Този вход може да доведе до рекордно този код в началото на изпълнима програма, че рано или късно ще доведе до неговото изпълнение. Последиците могат лесно да си представите.

"Пасивни" атака, например, обучени. особено опасно, защото, от една страна, почти не се открива второ, взети от локалната мрежа (външна Firewall безсилни).

Някои вируси и червеи са вградени в SMTP-програми за тяхното разпространение, както и люкове за безпрепятствено проникване в заразената машина. Най-новите версии са оборудвани със средства за потискане на активността на други вируси или червеи. По този начин може да се създаде цели мрежи от заразени машини (ботнет), готови да започнат за отбора, например, на DDoS -ataku. За да контролирате тези машини зомби IRC протокол могат да бъдат използвани (Internet Relay графиката). Тази система за съобщения е подкрепена от голям брой сървъри и поради това този канал е типично трудно да се проследи и запис. Това се улеснява от факта, че повечето системи са по-внимателно управление на въвеждането на трафика, не се извеждат. Трябва да се има предвид, че заразената машина може да служи, в допълнение към DoS-атаки. за сканиране на други компютри и изпращане на нежелана поща. съхранение на нелегални софтуерни продукти, за управлението на самата машина и кражбата на документите, съхранявани там, за да разкрие пароли и ключове, използвани от собственика. Щети от вируса Blaster се оценява на $ 475 000.

За съжаление, все още не е измислил надеждно средство за откриване на нови вируси (които не е известно за подписа).

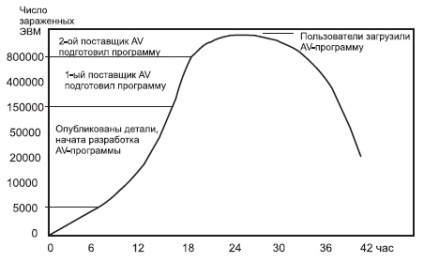

Фиг. 12.1. Диаграма на живота на вируса с благоприятен сценарий,

Основните жертви са домашни машини, но сред жертвите са компании като Saterpiller, Си Ен Ен. иБей, DuPont и Microsoft. Без преувеличение може да се твърди, че това е най-сериозната заплаха за сигурността на мрежата.

Тя трябва винаги да се помни, че допълнителните услуги в мрежата (FTP. DNS. Достъп до DB, и т.н.) създават нови заплахи за сигурността. Уязвимостите са открити от време на време в широко използвани програми, например, Internet Explorer, Outlook и Outlook Express. Тези атаки да проникнат в системата с препълване на буфера.

Уеб-страници понякога са скрити връзки с чувствителни данни. Именно на това количество, за хакери.

Практиката показва, че 80% от усилието се изразходват за противодействие на външни атаки, както и 70% от атаките, увреждане, направени от локалната мрежа.