Идентифицирайте методи неориентирани хакерски атаки

Хакерите използват методи на ненасочени атаки, не търсят конкретна информация или организация: той е подходящ за счупване всяка система. Тяхното ниво на умения варира от много ниски до много висок, както и мотивът щандове преди всичко желанието да се привлече вниманието на някои взлом система. Вероятно има и алчност, но те се опитват да купуват така - остава загадка.

Хакерите използват методи за индиректно атака, търсят всяка система, която ще бъде намерен. Обикновено те не разполагат с конкретна цел. Понякога една мрежа или име на домейн е избран за търсене, но този избор обикновено е случайно. Целта на атаката може да бъде всяка организация, към безжична мрежа, която може да се свърже с хакер.

Хакер по различни начини според предварително проучване. Някои започват да се атакува веднага, без никакво "интелигентност" и точното определение на целта, ако намерят една система, която е свързана към мрежата. След предварително наблюдение атаката обикновено се извършва с компрометирани системи за хакер може да "прикриват следите си".

Предварително проучване чрез интернет

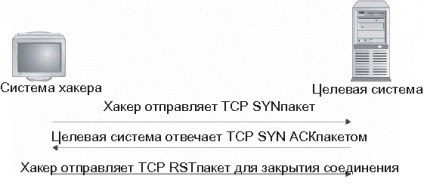

Фиг. 3.8. латентна сканиране

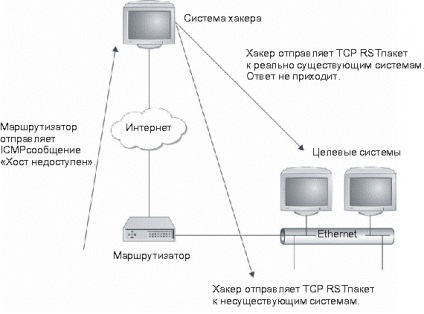

Фиг. 3.9. Сканирането с нулиране съединения

Има начини да се скрие сканиране, което позволява да се определи отворени портове. Те обикновено се извършва чрез предаване на движението към определени портове. Ако портът е затворен, той ще отговори RST -packet, в противен случай няма да има отговор.

Предварително проучване чрез безжична мрежа

Бързото разпространение на безжичните мрежи в организациите и домашни потребители също така позволява на хакер "проучване". Новият план "Wardriving" ( "Разузнаване на колата") означава, че хакер около шофиране с компютър и адаптер за безжична мрежа, идентифициране на безжична точка за достъп. При този вид устройство използва GPS (Global Positioning System - система за глобално позициониране навигация) за запис на координатите на тези точки. Понякога такова изследване се извършва с "warchalking". Хакер фокусирани върху белезите тебешир върху тротоара или изграждане на стени, което показва, че на това място има открита безжична мрежа.

След идентифициране на безжична мрежа хакер ще използвате Интернет достъп до други обекти на нападение. Този метод на атака перфектно прикрива нападателя, защото фалшива следа води до безжична мрежа на организацията. Дори в случай на откриване на наличието на хакер, за да разберете истинската му място е много трудно.

Като цяло, на хакера. използване на методи на ненасочени атаки, той разполага с един или повече (не много) подвизи. С предварителното проучване, той ще се опита да намери системи, които са уязвими по отношение на тези подвизи. Повечето хакери намирането система, се опитват да го хакне "на един дъх". По-сложни нападателите с помощта на специални инструменти за сканиране са малко по-уязвими системи и след това създават атака сценарии срещу всички системи едновременно.

Свързани статии