Тогава не започва задължителна част от настройката, но вероятно също е необходимо.

Създаване на високо достъпна RD Connection Брокер

След завършване на ролята на настройка в конзолата за Server Manager и преминете към десктоп услуги> раздела Remote Преглед Service Control. да започнете да създавате отказоустойчива конфигурация, RD Connection Broker.

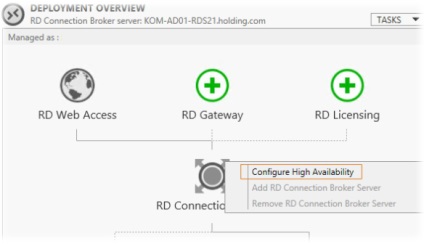

На диаграмата, изберете изображение RDS инфраструктура роля RD Connection брокер, и щракнете с десния бутон на Open меню, в което да изберете Конфигуриране на High Availability.

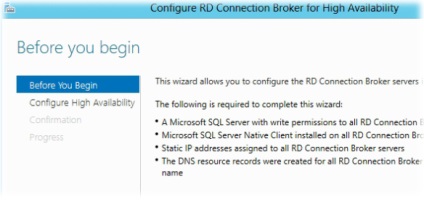

В следващата стъпка на съветника Конфигуриране High Availability попълнете стойностите на три области:

В нашия случай, тази стойност ще бъде, както следва:

По време на този процес в базата данни на SQL-сървър ще бъде създаден високо достъпно например RDCB.

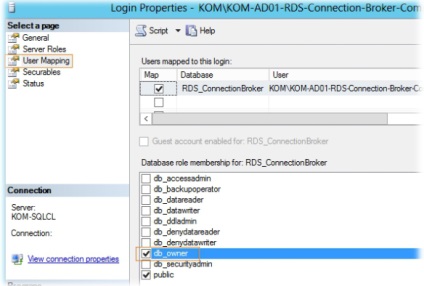

Преминаване към нашия SQL Server с новосъздадената база данни и да извършват няколко варианта ...

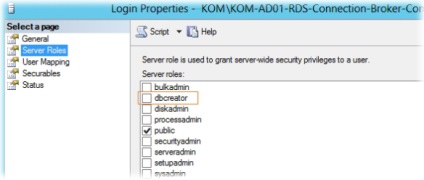

Тя е задължителна за SQL-вход, която сме създали в подготвителната фаза (KOM-AD01-RDS-разклонител Брокери Computers), трябва да се даде достъп до db_owner създадена bazyRDS_ConnectionBroker

В допълнение, за даден тип SQL вход, можете да изключите преди това добавя сървъра роля dbcreator. като вече е създаден на базата данни и повече, тази привилегия, която не се изисква за SQL данни за вход.

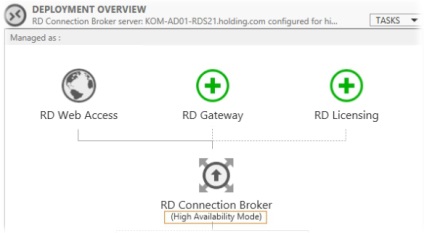

Да се върнем към нашия сървър KOM-AD01-RDS21 и се обърне внимание на факта, че в конзолата Server Manager в състояние на RDS RDCB ролята на схема инфраструктура променено на Върховния Mode Наличност

Сега, за да се насладите на един куп от нас НЛБ + RDCB работи както трябва, ние трябва да се инсталират предварително Брокер ролята на RD Connection в оставащите четири сървъри.

Добавяне на сървъра да високо достъпна RD Connection Брокер

Добави сървъри за високо достъпна конфигурация RDCB поддържат същия контекстното меню в схемата за разполагане RDS в страницата Общ преглед.

По същия начин, ние трябва да добавите един сървър HA RDCB роля на всички останали сървъри са. KOM-AD01-RDS23, KOM-AD01-RDS24 и KOM-AD01-RDS25.

Добавянето на ролята на Web достъп до сървъра RD

Тъй като искаме да имаме гъвкава конфигурация на ролята на RD Web Access. ние трябва да се инсталират предварително тази роля по отношение на останалите четири сървъри (най-KOM-AD01-RDS21 вече е инсталирана тази роля). Правейки в познатото място през Добавете роли Wizard

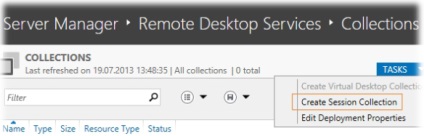

Създаване на колекция на сесиите - Session Collection

Всички наши сървъри към ролята на RD сесия домакин, ние трябва да се съчетаят в логическа единица - колекция от сесии (Session Collection). Правейки в диспечера на моментна сървър в раздела Remote Desktop услуги> Колекции, изберете задачата Създаване на сесия Collection трансфери колекции маса.

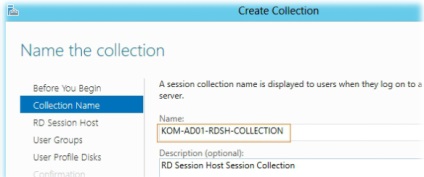

В съветника, поиска от името на колекцията събиране и, ако е необходимо, описание

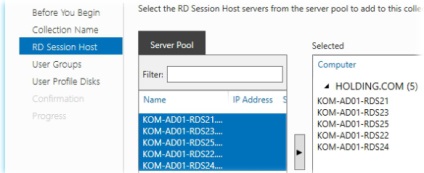

След това изберете всички сървъри, които искаме да направим членовете на колекцията ...

На следващо място, ние трябва да се определи коя група сигурност домейн е позволено да се свърже с колекцията на сесия. Премахване на домейн потребители имат достъп до избрана стандартната група и добавяне на специално създадена група за достъп, в този случай, KOM-AD01-RDS-ALLUSERS. като по този начин се ограничава обхвата на потребителите, които могат да се свързват към сървърите на колекцията.

В същото време, те няма да бъдат допуснати налични в момента проблеми с UPD ще използват един куп технологии роуминг Потребителски профили и пренасочване към папки. създаване беше дискутирано в статията отдалечен работен плот на - Използване пренасочване и потребителски профили за роуминг папка

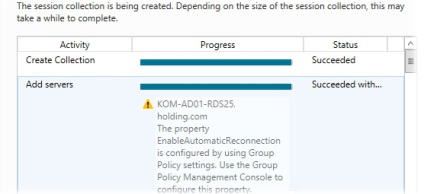

В резултат на всички ни е главният сървър е добавен успешно към колекцията с предупрежденията, че желаните политики настройка на групата да определят настройките на ПРСР върху тези сървъри ...

Конфигуриране на цифрови сертификати

Когато се опитате да се свържете към фермата, RD Connection Брокер за клъстера НЛБ FQDN -imeni клиентите могат да получат предупреждение за сигурност, като каза, че няма доверие сертификат на сесията, сървърът, на която е предадена. Ако отворите свойствата на сертификата, ще видим, че удостоверението е създаден на сървъра RDSH подразбиране е самоподписан. За да се избегнат тези предупреждения, ние трябва да се създаде за разполагане на RDS сертификат, подписан от надежден сертифициращ орган (CA), като например местни или изолиран CA. домейн Този сертификат след създаването ние razvernom на всички сървъри в стопанството.

Когато създавате заявка за сертификат трябва да се използва за изпълнение на политиката най-малко 2:

Въпреки, че нашата ситуация псевдоними в сертификат Алтернативно име на субекта на данни (SAN) не е задължително, аз все още обмислят възможността за създаване на точно такъв сертификат, че е в допълнение към името на клъстера НЛБ в сертификата съдържа имената на отделни сървъри.

За нашия местен CA може правилно процеса на сертификати искания от Сан трябва да бъдат конфигурирани да го направят. За това как да се направи това могат да бъдат намерени в следната бележка: отдалечен работен плот - изграждане на устойчива ферма, RD Connection Брокер

Подгответе файла с настройки за създаване на искане за необходимо удостоверение за нас. Това е обикновен текстов файл, го наречете например RequestPolicy.inf

Съдържанието на този файл в този пример изглеждат по следния начин: