Update: Не може да се копира, преглед актуализира.

В едно от своите ревюта (Atmega8A в TQFP-32 пакет фърмуера чрез Arduino ISP), споменах за сглобяването на читателя / емулатор за контактен ключ за вътрешна връзка на clusterr'a проект.

Доставка и външен вид

Стоките се предлагат в обичайните жълт пакет, без щифт е, загърнати в филм на мехурчета въздух, и като цяло добре опаковани. Продавач условие за проследяване на пистата.

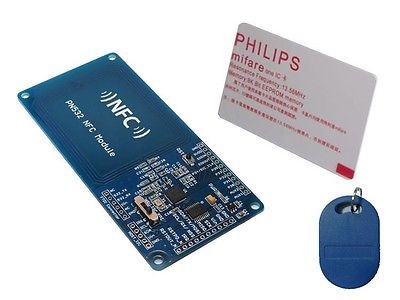

Съставът на партидата:

- ModulPN532 NFC четене / запис (3.3V-5V);

- S50 White карта;

- S50 Key Card.

характеристики на

На борда на NXP Pn532 чип, който позволява да се четат и пишат операции за Classic карта на Mifare (13,56 MHz).

- Размер: 10.5sm X 4.9sm;

- Мощност: 3.3V-5.0V;

- Интерфейси: I2C, SPI, HSU (3.3V-5V съвместим);

- Reset бутон на дънната платка;

- разредка игли: 2.54 мм.

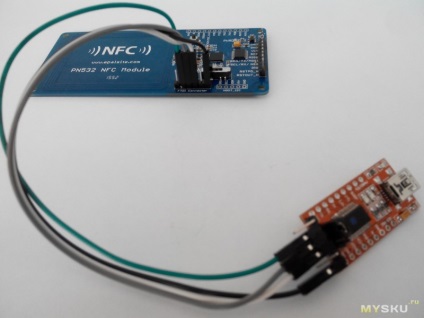

връзка

За да се свържете с компютър, най-добре е да използвате HSU - UARTs Високоскоростните и USB TTL на базата на чип FT232RL, така че има възможност за SPI връзка Pn532 NFC модул с Arduino и да използвате последната като USB TTL, повече информация можете да намерите на mfocuino проект. За съжаление, аз имах проблеми с CP2102, което често съм споменава в своите мнения.

- Pn532 NFC модул TX -> FTDI TTL RX

- Pn532 NFC модул RX -> FTDI TTL TX

- Pn532 NFC модул VIN -> FTDI TTL VCC

- Pn532 NFC модул GND -> FTDI TTL GND

Инсталиране и конфигуриране на софтуерната част

За да работите с Mifare Classic има свободен libnfc библиотека, която съдържа необходимата набор от инструменти за радиочестотна идентификация. Монтаж се поддържа на много популярни операционни системи, но препоръчваме да използвате GNU \ Linux и по-специално Debian \ Ubuntu.

Отвори терминал, може да получи привилегирован потребител (корен) и инсталиране на необходимите пакети.

За удобство на гостите се създаде NFC папка в дома си директория и да се премести в нея:

Качваме се на текущата версия на Git-хранилище:

Поставянето libnfc от източник, които са получени:

MFOC - с отворен код за изпълнение «офлайн вложени» атака Nethemba.

Програмата ви позволява да възстановите кодовете за удостоверяване от MIFARE Classic карта, само ако знаете един от ключовите фактори, в допълнение на списъка на най-популярните бутони вече zaharkodin в помощната програма, които ще отидат да се провери.

Качваме се на текущата версия на Git-хранилище:

CD ./mfoc

autoreconf-Vis

./ конфигуриране

Sudo направи

MFCUK - с отворен код за изпълнението Darkside Атака. Тази програма не изисква познания по някой от клавишите.

Качваме се на текущата версия на Git-хранилище:

използването на

Свързване Pn532 NFC модул с USB TTL, и то от своя страна до порта на компютъра и се прилага RFID ключ - празен, които се появиха в комплекта.

В отговор, ние получаваме:

Ние се опитваме да получи карта чрез mfoc сметището полезност.

Вземете карти файлът със dump.mfd

Ключове ключ: ffffffffffff Намерено ключ В: ffffffffffff

Извадете празно и прилагане RFID интеркома, изпълнете командата:

Тя не работи със стандартните бутони Не сектор криптирана с ключ по подразбиране е било установено, излизане ...

Ако знаем, един от ключовите фактори, можете да използвате клавиша опция -k

Да приложат пробие mfcuk.

Отидете до директорията

неуспех

ГРЕШКА: mfcuk_key_recovery_block () (код за грешка = 0x03)

ГРЕШКА: mfcuk_key_recovery_block () (код за грешка = 0x03)

ГРЕШКА: mfcuk_key_recovery_block () (код за грешка = 0x03)

Оставя се да престои един ден, грешката се повтаря циклично, а ако започнете с ключов процес 3-V отива.

Отговорът е в интернет, не можах да го намеря, Опитах различни версии libnfc и mfcuk, оставяйки въпроси разработчици и се опитват да използват специализирани дистрибуции, като Кали Linux, като се опитва да пробие в празна карта, същата грешка, един и същ резултат.

В една от статиите се споменава успешен компромис с ACR122U четец libnfc-1.5.1 и mfcuk R65, но аз нямам такова устройство.

Решаването

Както се оказва, че има "по-слабите" клавиши, а в mfcuk не съществува в този вид логика. Много благодаря на потребителското Stewart8 и посланието му. където той описва проблема и начините за решаването му.

За удобство, аз след това редактираните файлове и crapto1.c mfcuk.c, което трябва да се промени в mfcuk / SRC директория и събира програмата отново.

И чака до maxhii = 00ffffff и maxloi = 00ffffff ще се повтори:

INFO: Свързан с NFC четец: pn532_uart: / сътрудничество / ttyUSB0

ПРОВЕРЕТЕ:

Ключови сектори А: 0 1 2 3 4 5 6 7 8 9 а б в г д е

Ключови сектори В: 0 1 2 3 4 5 6 7 8 9 а б в г д е

RECOVER: 0

...

254592 кандидати намерено nВеднага щом 78882a2f

maxhi = 3 maxhii = 0030b0c5 maxlo = 3 maxloi = 00080e51

mfcuk: ГРЕШКА: mfcuk_key_recovery_block () (код за грешка = 0x03)

44928 кандидати намерено nВеднага щом 5578882a

maxhi = 3 maxhii = 000bee31 maxlo = 3 maxloi = 00080e51

mfcuk: ГРЕШКА: mfcuk_key_recovery_block () (код за грешка = 0x03)

354816 кандидати намерено nВеднага щом 5578882a

maxhi = 4 maxhii = 00895568 maxlo = 3 maxloi = 0000a513

mfcuk: ГРЕШКА: mfcuk_key_recovery_block () (код за грешка = 0x03)

153600 кандидати намерено nВеднага щом 688df49b

maxhi = 4 = maxhii 0030028f maxlo = 4 = maxloi 0016ef51

mfcuk: ГРЕШКА: mfcuk_key_recovery_block () (код за грешка = 0x03)

49,152 кандидати намерено nВеднага щом a2701b19

maxhi = 4 = maxhii 0030028f maxlo = 4 = maxloi 0016ef51

mfcuk: ГРЕШКА: mfcuk_key_recovery_block () (код за грешка = 0x03)

59136 кандидати намерено nВеднага щом 02aa92c0

maxhi = 5 maxhii = 00ffffff maxlo = 5 maxloi = 00ffffff

mfcuk: ГРЕШКА: mfcuk_key_recovery_block () (код за грешка = 0x03)

206,080 кандидати намерено nВеднага щом 32a03931

maxhi = 6 maxhii = 00ffffff maxlo = 6 maxloi = 00ffffff

mfcuk: ГРЕШКА: mfcuk_key_recovery_block () (код за грешка = 0x03)

40256 кандидати намерено nВеднага щом 78882a2f

maxhi = 7 maxhii = 00ffffff maxlo = 7 maxloi = 00ffffff

mfcuk: ГРЕШКА: mfcuk_key_recovery_block () (код за грешка = 0x03)

349440 кандидати намерено nВеднага щом a2701b19

maxhi = 8 maxhii = 00ffffff maxlo = 8 maxloi = 00ffffff

mfcuk: ГРЕШКА: mfcuk_key_recovery_block () (код за грешка = 0x03)

1344 кандидати намерено nВеднага щом 688df49b

maxhi = 9 maxhii = 00ffffff maxlo = 9 maxloi = 00ffffff

Обикновено maxhi, не надвишава maxlo по това време 5-6. Грешка грешка код = 0x03 не обръщат внимание.

След това намери ключ: ffffffffffff

maxhi = 5 maxhii = 00ffffff maxlo = 5 maxloi = 00ffffff

-к ffffffffffff (ключ, който се получава чрез mfcuk)

В края трябва да получите съобщение:

Имаме пълно разтоварване, домофонна ключ сега го напиша в ключа празно.

Извежда празен ключ:

И с помощта на инструмент за NFC mfclassic (идва с libnfc) ще изхвърлят в празен ключ:

Ако вашите заготовки Променлива UID или отключени, т.е. в който можете да промените ID и да направи пълен дубликат на управлението:

и да получите разковничето.

заключение

В резултат на това аз имам много опит в работата с RFID, но за съжаление за да направите копие без знанието на един от ключовите фактори в момента не е ми се струва възможно благодарение Stewart8 в състояние да направи копие. Благодаря на всички ви и съм много щастлива!