В повечето случаи, един от основните компоненти, които действат като администратори и крайни потребители, сървърът действа като Remote Desktop с компонент "Session домакин Remote Desktop." Тя може да се разглежда като основен компонент на ролята на сървър, който включва основните функции като поддръжка на много потребители и RemoteApp компонент. Какво е това?

Сесия за определяне на домакин Remote Desktop

За управление на настолни компютри сървъри в повечето случаи се използват модула "Host Configuration RD Session". Това се дължи на възможностите на тази техника, както и групови правила, можете да зададете параметрите, които отговарят за взаимодействието с клиента се свързва, временни папки и потребителските сесии за пренасочване устройство, входните параметри в системата. В допълнение, можете да посочите и параметрите, свързани с Remote Desktop сървърите на лиценз за сървър за свързване брокер и RD Виртуализацията. Само няколко думи за тези опции:

Параметрите, които са отговорни за взаимодействие с клиентите, свързани. Това са параметрите, които са отговорни за дълбочината на цвета за отдалечена сесия, което е, тези настройки, които могат да се регулират не само от страна на клиента, както и от страна на сървъра за отдалечен работен плот на. В допълнение към тази група включва настройки, които са отговорни за автоматично зареждане заедно с прилагане на сесията.

Параметри, които отговарят за временна папка и потребителски сесии. По подразбиране, ако не се изпълняват допълнителни настройки на сървъра за отдалечен работен плот създава отделна временна папка за всеки активен потребител на сесията и папката се съхраняват на сървъра, Remote Desktop. С помощта на това оборудване функции, можете да управлявате тези временни папки.

Параметри, които отговарят за пренасочването на устройството. Много важен момент за потребителите - възможно ли е да се използват различни местни ресурси на предприятието на сървъра RD. Те включват клипборда, на LPT и COM-портове, входни устройства и аудио изход и др.

Параметри, свързани с лиценз сървър. Един потребител или компютрите на потребителите, които са свързани със сървърите трябва да бъдат инсталирани за отдалечен достъп Лицензи Desktop клиент, т.е. RDS CAL-ите. С тази техника можете да определите типа на CAL, и да изберете сървъра лиценз, който ще участва в това всички.

Политика Group и конфигурация на RD

Повечето от настройките, които могат да посочат в модула, също са конфигурирани с функцията на функции на Group Policy. Да предположим, че в тази лаборатория среда разположени множество сървъри, а именно: Първият сървър - е Server03, роля инсталиран Remote Desktop, и който действа като възел RD сесия, както и на сървъра, DC, на която ще бъдат конфигурирани настройките на Group Policy. За да започнете да се запознаят с начина, по който тя изглежда аксесоари "Session Host Configuration Remote Desktop."

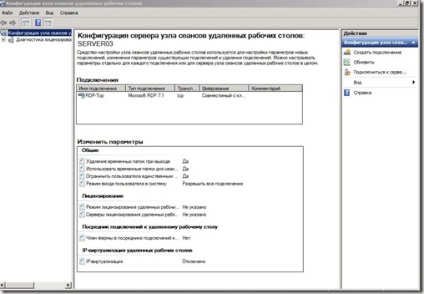

Фиг. 1. екипировка "Host Configuration RD Session"

Както се вижда от горната илюстрация, на това бързо връщане в интерфейс е доста лесно да се разбере, според мен, с него няма да правим никакви особени затруднения. Какво можем да направим сега. Това модула в предвижда промени в две различни области: Това означава, че параметрите на ПРСР TCP връзка и създаване на зона RD настройки на сървъра. Започваме с параметри RDP-TCP връзки.

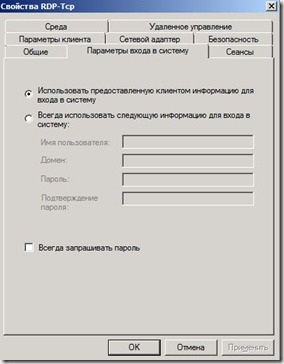

настройки Dialog RDP-TCP връзка ви позволява да персонализирате всички параметри, които бяха обсъдени в предишния раздел, в допълнение към временните настройките за папки, лицензирането, брокер и RD Виртуализацията. В следващия раздел, ние ще разгледа възможностите за създаване този диалогов прозорец, и вие ще научите как може да помогне на функционалността на групови правила, за да изберете общи параметри.

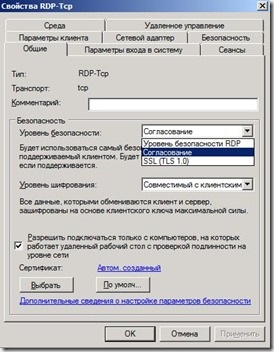

Раздел Настройки "Общи" RDP-TCP връзки

В първия раздел на модула в, който се обсъжда в тази статия е раздела "Общи". Този раздел съдържа настройки, които са отговорни за сигурност, криптиране на ниво, както и за удостоверяване на мрежово ниво. От съображения за сигурност, всички връзки към сървърите, Remote Desktop автоматично криптирани. Това е изискване и тя работи, без значение кой вариант е по текущата падащия списък ще бъде избран. Както се вижда на следващата илюстрация, един от следните три нива могат да бъдат избрани от този списък:

- Съвпадение. Това ниво на сигурност е най-слабите. В този случай, ако клиентът се свързва със сървъра, и самия сървър поддържа SSL, този сървър за отдалечен работен плот ще използва SSL. Е, ако SSL не се поддържа от свързани клиенти, ще се използва ниво ПРСР за сигурност. Между другото, това ниво се използва по подразбиране на сесия на възли RD;

- SSL (TLS1.0). Това ниво на сигурност се счита за най-безопасните на цялата налична, тъй като това е благодарение на него се извършва най-строгите криптирането и клиентски версии на ПРСР не трябва да бъдат по-ниски от 6.0. За криптиране и автентификация се изисква сертификат, издаден от компютър от доверен сертифициращ орган. Това е предпоставка;

- ниво BezopasnostiRDP. В този случай, криптиране се използва изключително построени ПРСР е протокол. С други думи, не е нужно допълнително ниво конфигурация криптиране, както и в този случай изпълнението ще бъде значително по-висока. Въпреки това, има и друга страна на монетата: идентификацията е извършена за операционната система е не по-ниска от Windows Vista.

Освен това, в този раздел, можете да персонализирате нивото на алгоритъм за криптиране, която се използва за RDP-връзки. Има четири различни нива. Нека да видим какви са те:

Естествено, това не е всичко, от опциите, които можете да конфигурирате в този раздел на диалоговия прозорец Свойства ПРСР на TCP връзки. И все пак имате възможност да посочите удостоверяване на мрежово ниво. Всъщност, за удостоверяване на ниво мрежа - е метод за идентификация, който удостоверява самия потребител, преди да се установи връзка с отдалечен работен плот.

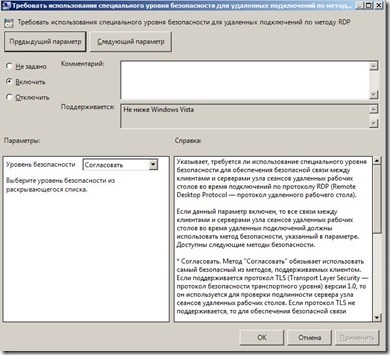

Тъй като първоначално раздела "Общи" на свойствата на ПРСР TCP връзка на нивото на сигурност, първи приоритет в тази статия, настройка политика, той е отговорен за настройката. "За да се изисква използването на специални сигурност за дистанционно свързване metoduRDP", за да определите настройките за ниво на сигурност трябва да бъде избран политика. Както може да се види на следващата илюстрация, с преминаването на опцията "Enable". можете да изберете нивото на сигурност беше дискутирано в съответния списък. Изберете "за" стойност и да се премести към следващото политика настройка:

Фиг. 3. Формулиране на политика, който е отговорен за сигурността

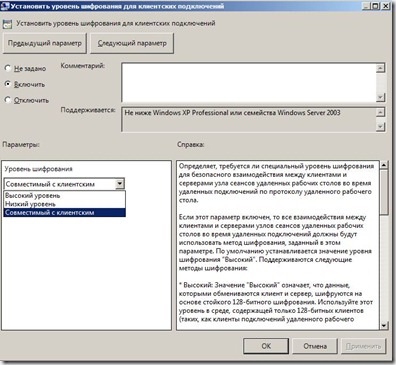

Сега е необходимо да се определи нивото на криптиране. За тази цел, това е параметърът "Задайте нивото на криптиране за връзки с клиенти" политика. За разлика от диалогови настройките на параметрите кутия ПРСР на TCP връзки, тук ви се предоставя избор от три различни нива на криптиране. Така например, в този случай изберете "съвместим клиент" и запазете промените:

Фиг. 4. Задайте нивото на криптиране за връзки с клиенти

Ако имате нужда от повече за настройването на квадратчето, отговорни за удостоверяване на ниво мрежа, трябва да изберете политиката "Изискване за удостоверяване на потребителя за дистанционно свързване чрез удостоверяване на мрежово ниво" и изберете опцията "Enable".

Какво става, ако изберете нивото на сигурност «SSL». Вие се налага да посочвате всеки сертификат. Използване на функции на груповите правила, можете да изберете шаблон сертификат. За да направите това, използвайте опцията политика "сертификат за удостоверяване Шаблон сървър." На настройте превключвателя на "Enable" опция. и след това в текстовото поле, въведете името на шаблона. Тук трябва да бъдете внимателни, защото не са дадени списък на наличните шаблони и да посочите името на шаблона, за да бъде без грешки. Тъй като нивото на сигурност е установено в този пример ", един". то няма смисъл да правим промени в тази настройка политика. ниво на сигурност SSL заедно с определянето на сертификата ще се смята за в бъдещ член, посветен сървъри, отдалечени работни плотове.

Раздел Настройки "Logon Опции" RDP-TCP връзки

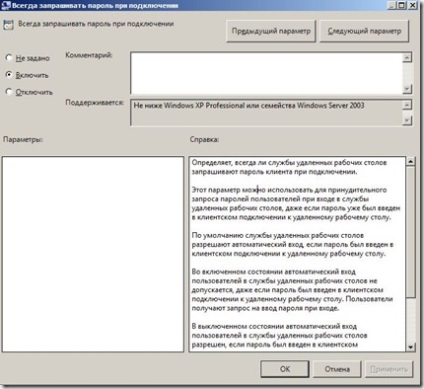

За този вариант също отговаря специална настройка на груповите правила. В същото възел, т.е. възел "Сигурност". има такава настройка като политика "Винаги пита за парола при свързване." Чрез определянето на ключа "Активиране на" опция. като по този начин ви zadizablite текущата опция в този раздел.

Фиг. 6. Създаване на един-единствен параметър, който е отговорен за възможността от раздела "Опции" Logon

Споделете това:

Свързани статии